Con un panorama de amenazas cibernéticas en constante evolución, la necesidad de información actualizada y precisa sobre la situación actual es cada vez mayor y este es un elemento clave para evaluar los riesgos relevantes.

Es por eso que ENISA lanza hoy un marco abierto y transparente para apoyar el desarrollo de panoramas de amenazas.

lanza hoy un marco abierto y transparente para apoyar el desarrollo de panoramas de amenazas.

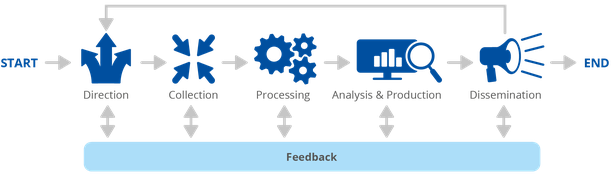

La metodología ENISA tiene como objetivo proporcionar una línea de base para la entrega transparente y sistemática de panoramas de amenazas a la ciberseguridad (CTL) horizontales, temáticos y sectoriales gracias a un proceso sistemático y transparente para la recopilación y el análisis de datos.